全面解读 IP(IPv4 / IPv6)——工程师应当掌握的要点、实践与陷阱

全面解读 IP(IPv4 / IPv6)——工程师应当掌握的要点、实践与陷阱

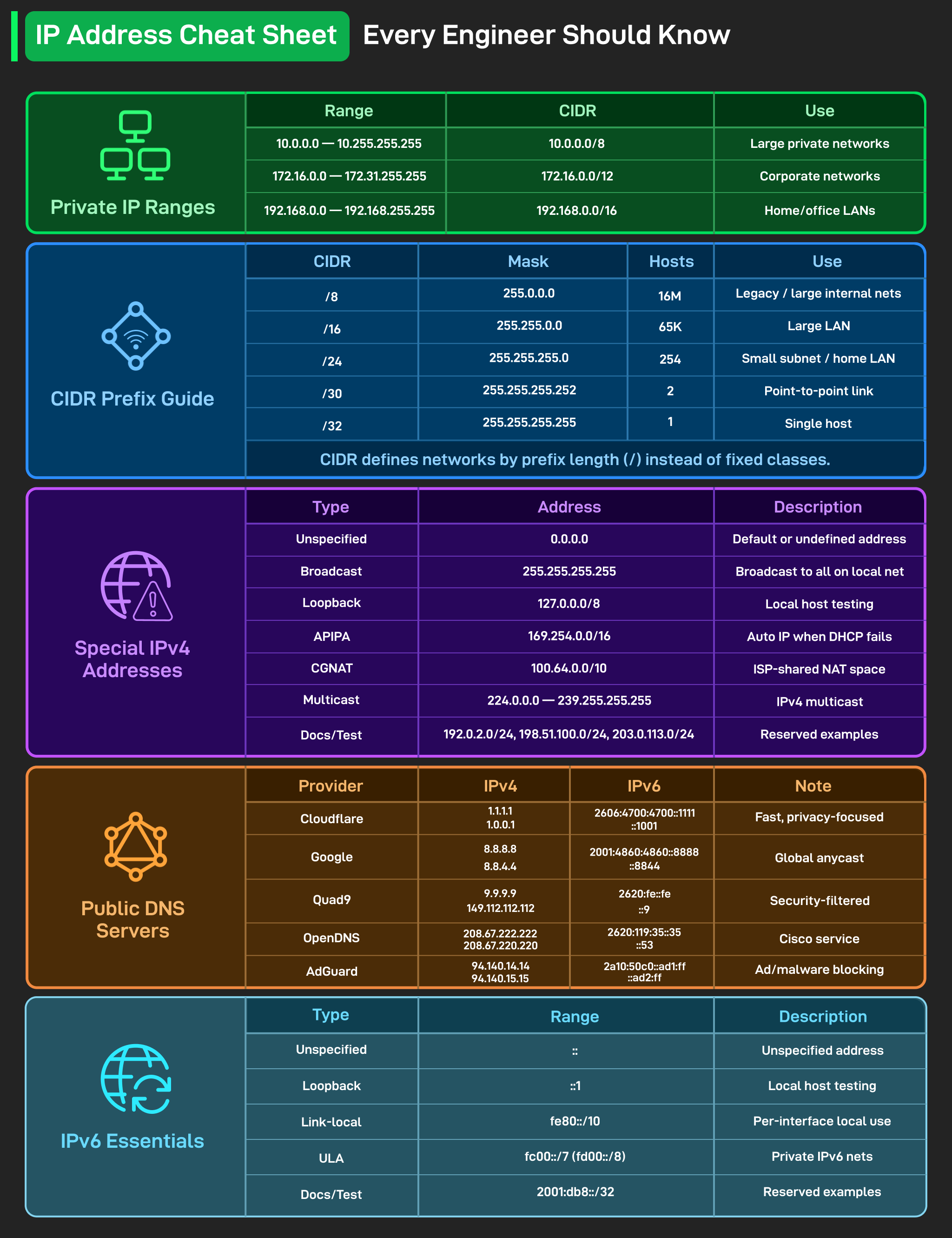

IP 地址看起来简单(就是一串数字),但网络设计、故障诊断与安全优化都离不开对 IP 的深入理解。本文以图片里的速查要点为骨架,补充细节与实战知识点,力求既有操作指导又有理论深度,方便工程师在设计子网、调试互联、做迁移或写文档时快速上手。

一、IPv4 私有地址空间与用途(RFC 1918)

常见私有网段(不可在公网路由):

10.0.0.0/8—— 大型私有网络(企业/数据中心)。172.16.0.0/12—— 中型企业网络(172.16.0.0 — 172.31.255.255)。192.168.0.0/16—— 家用/办公室 LAN(常见小型路由器默认网段在这里)。

私有地址的用途:局域网内部通信 + 通过 NAT(或 CGNAT)访问互联网。设计时注意避免与合作方/供应商产生地址冲突(互联对等时要做地址规划或使用 NAT)。

二、CIDR 与子网大小(前缀、掩码与可用主机数)

CIDR(Classless Inter-Domain Routing)使用前缀 /n 表示网络长度。常见示例(图片中的表):

可用主机数的计算规则(传统情况):

可用主机数 =2^(32 - 前缀) - 2(减去网络地址与广播地址)。注意:对于/31和/32有特例(见下文)。

下面按图片列出的前缀逐项计算(逐位推导,避免算错):

/8:- 32 − 8 = 24;

- 2^24 = 16,777,216;

- 16,777,216 − 2 = 16,777,214(约 16M,可用主机数)。

/16:- 32 − 16 = 16;

- 2^16 = 65,536;

- 65,536 − 2 = 65,534(约 65K)。

/24:- 32 − 24 = 8;

- 2^8 = 256;

- 256 − 2 = 254(常见小网/家庭局域网)。

/30:- 32 − 30 = 2;

- 2^2 = 4;

- 4 − 2 = 2(常用于点对点链路)。

/32:- 32 − 32 = 0;

- 2^0 = 1;

/32表示单一主机地址(单个主机路由条目)。

特殊规则:

- RFC 3021 允许把

/31用作点对点链路(两个地址都可用),从而避免“浪费”2个地址的情况。 /32是单一地址(常见于路由器静态路由、主机表项、绑定等)。- 对于现代网络工具,计算“可用主机数”时务必考虑你的网络设备/协议是否需要显式保留广播或网络地址。

子网拆分示例:将 /24 拆成 /26(把前缀从 24 增长到 26,即多了 2 位用于网络):

/26可用地址数:32 − 26 = 6;2^6 = 64;64 − 2 = 62(每个 /26 有 62 个可用主机)。

三、IPv4 特殊地址与预留区

理解这些地址在排错和设计上非常关键:

0.0.0.0(Unspecified)—— 默认/未定义地址(常用于启动时或路由表示)。- 广播

255.255.255.255—— 本地链路广播(受限于本地网络)。 - 回环

127.0.0.0/8(常用127.0.0.1)—— 本机测试。 - APIPA

169.254.0.0/16—— 当 DHCP 失败时,主机自分配(链路本地)。 - CGNAT

100.64.0.0/10—— ISP 内部共享 NAT(为解决 IPv4 地址枯竭而保留)。 - 多播

224.0.0.0—239.255.255.255—— IPv4 多播地址(用于组播应用,如 mDNS、RTP)。 - 文档/测试保留:

192.0.2.0/24、198.51.100.0/24、203.0.113.0/24(用于文档示例,不应在公网路由)。

四、公共 DNS 解析器(速查与实践建议)

图片列出常见的公共 DNS 解析器(IPv4 / IPv6)和特点,工程实践中可作对比:

- Cloudflare:

1.1.1.1/1.0.0.1(IPv62606:4700:4700::1111),注重隐私与速度;支持 DoH/DoT。 - Google:

8.8.8.8/8.8.4.4(IPv62001:4860:4860::8888),全球 anycast,稳定。 - Quad9:

9.9.9.9/149.112.112.112(IPv62620:fe::fe),强调安全过滤(恶意域名阻断)。 - OpenDNS(Cisco):

208.67.222.222/208.67.220.220,企业版有策略控制。 - AdGuard DNS:

94.140.14.14/94.140.15.15,可做广告/恶意域名屏蔽。

实践要点:

- 使用 anycast 公共解析器可减少延迟并提升可用性。

- 考虑隐私(DoH/DoT)与合规(某些解析器会记录解析日志),选择适合组织策略的解析器。

- 在多站点架构中,统一 DNS 策略(缓存、上游解析器、ACL)有助于排错与加速。

五、IPv6 基础与区别(图片速查)

关键 IPv6 类型与说明:

- 未指定地址

::(unspecified)。 - 回环

::1。 - 链路本地

fe80::/10(每个接口都有,用于邻居发现、自动配置)。 - ULA(Unique Local Address)

fc00::/7(常用fd00::/8)—— 类似于 IPv4 的私有地址。 - 文档

2001:db8::/32(用于文档示例,不应在公网路由)。

IPv6 与 IPv4 的主要差异:

- 地址空间巨大(128-bit),减轻地址耗尽问题。

- 无广播(使用多播代替)。

- 强化了邻居发现(ND)与自动配置(SLAAC)——通常使用 ICMPv6。

- 推荐端到端地址(通常不需要 NAT);但现实中仍有 NAT64、NAT66 等过渡方案。

- IPv6 的网络设计要关注子网规划(常用 /64 子网用于主机自动配置)。

六、网络地址转换(NAT)与 CGNAT 的实务影响

NAT 仍是 IPv4 时代的核心技术:它把私有地址映射到公共地址,解决地址不足问题,但带来副作用:

- 优点:节省公网地址、实现基本的主机隔离。

- 缺点:破坏端到端连通性,影响点对点协议(SIP、FTP 带地址的协议)、使入站连接配置复杂(需要端口映射/UPnP/ALG),复杂性增加日志关联难度。

- CGNAT(Carrier-Grade NAT):ISP 在更大范围内共享公网 IP,会导致同一公网 IP 对应多个终端,影响基于来源 IP 的访问控制、黑名单和流量计费。

设计建议:尽量在内网通过端口映射或反向代理暴露必要服务;长期看推动 IPv6 部署,减少对 NAT 的依赖。

七、常见操作命令 & 排查技巧

- 查看本机地址(Linux):

ip addr show;(Windows)ipconfig /all。 - 查看路由表(Linux):

ip route show;(Windows)route print。 - 测试连通性:

ping、traceroute/tracert。 - 计算子网(常用工具):

ipcalc、sipcalc、subnetcalc。 - DNS 测试:

dig +short example.com @1.1.1.1、nslookup。 - 网口层级抓包:

tcpdump(Linux)或Wireshark(跨平台)观察 ARP/ND、DHCP 流程和异常报文。

排查思路示例:

- 无网先看链路层(链路灯、交换机端口、ARP/ND)。

- 如果链路正常,检查 IP 配置(是否取到 DHCP、缺省网关、DNS)。

- 做到

ping本机 -> 网关 -> 上游 DNS -> 外网 IP(如 8.8.8.8)-> 域名(如 google.com)。逐级定位。

八、IPv6 部署、过渡与迁移策略

现实世界里 IPv4 与 IPv6 共存是常态。常用过渡策略:

- 双栈(Dual Stack):最理想,主机同时启用 IPv4 与 IPv6。

- 隧道(Tunneling):如 6in4、6rd、Teredo(用于无法直接路由 IPv6 的场景)。

- 翻译(Translation):NAT64 + DNS64 用于 IPv6-only 客户访问 IPv4-only 服务。

- Proxy / Application-level gateway:在应用层做协议适配(例如反向代理)。

在迁移中关注点:

- 审计依赖 IP 的系统(ACL、监控、WAF、日志分析中 IP 格式)。

- 确保安全设备(防火墙、IDS/IPS)支持 IPv6 / ICMPv6 策略(错误的 ICMPv6 策略会阻断 ND,引发网络问题)。

- DNS:为服务同时发布 A(IPv4)与 AAAA(IPv6)记录。

九、安全性与运营建议

- Ingress / Egress 过滤(BCP 38):阻止 IP 欺骗与放大攻击。

- 最小权限原则:子网划分、ACL 精细化、使用 VLAN 与安全组隔离不同信任域。

- 监控与日志:收集网关、NAT、DNS 日志以便溯源与攻击检测。

- DNS 安全:采用 DNS over TLS / HTTPS(DoT / DoH)和 DNSSEC(签名验证)提升隐私与完整性。

- 升级策略:定期复核私有地址规划,避免跨厂商冲突;IPv6 的 ICMPv6/ND 需做专门防护(RA Guard、ND inspection)。

十、工程实践与最佳实践清单

- 子网划分:先做地址规划表(用途、站点、冗余、未来扩容),避免 ad-hoc 地址选择。

- 对外服务:优先用反向代理或负载均衡器做统一出口与策略管理(便于证书、WAF、访问控制)。

- IPv6:从测试环境开始启用双栈,逐步把关键服务的 AAAA 记录纳入监控与 SLA 测试。

- DNS:选择合适的解析器(考虑速度、隐私、过滤功能),为内外部提供不同解析策略。

- 自动化:用 IaC(如 Terraform、Ansible)管理网络配置,避免手工错误与配置漂移。

- 测试用例:包含 NAT、CGNAT、IPv6-only 客户端访问 IPv4 服务的回归用例。

结语 — 从“数字”到“关系”

IP 不只是“能否上网”的数字,它承载了网络的边界、安全模型、互联能力与演进路径。理解 CIDR 的位运算、掌握特殊地址语义、认识 NAT / CGNAT 的现实影响、并以 IPv6 为未来准备,是每位网络/后端/运维工程师的必修课。希望本文把图片里的速查信息扩展为可落地的工程实践指南,帮助你在设计、迁移与排查时少踩坑、效率更高。